13. Mai 2026 von Dr. Olaf Neugebauer

Cyber Resilience Act: Strategische Chance statt regulatorische Last

Vernetzte Produkte gehören heute zum Standard – von Maschinen und Anlagen über Embedded Devices bis hin zu Cloud- und IoT-Plattformen. Gleichzeitig steigt der Druck: Kundinnen und Kunden erwarten sichere Produkte, Cyber-Angriffe nehmen zu und die EU zieht die regulatorische Schraube deutlich an.

Mit dem Cyber Resilience Act (CRA) bekommt die Cybersicherheit von Produkten erstmals einen verbindlichen, europaweiten Rahmen. Der CRA ist bereits in Kraft und die ersten Maßnahmen müssen in wenigen Monaten umgesetzt sein!

Der CRA ist in unseren Augen keine unnötige Gängelung, sondern bietet den Herstellern Möglichkeiten sich vom Markt durch gute Produkte mit hoher Sicherheit abzusetzen. Genau hier entscheidet sich, ob ein Unternehmen den CRA als Pflichtübung oder als Hebel für bessere, robustere Produkte nutzt.

Im Folgenden ordnen wir den CRA ein, zeigen, wer betroffen ist und warum Hersteller von Soft- und Hardware jetzt handeln sollten und wie adesso dabei unterstützt.

Was ist der Cyber Resilience Act?

Der Cyber Resilience Act ist eine EU-Verordnung, die die Cybersicherheit von „Produkten mit digitalen Elementen“ reguliert. Gemeint sind Produkte, die Daten senden, empfangen oder verarbeiten, also praktisch alle vernetzten Hard- und Softwareprodukte.

Ziele des CRA sind:

- weniger Schwachstellen in Produkten, die in der EU in Verkehr gebracht werden

- mehr Cybersicherheit für Verbraucherinnen, Verbraucher und Unternehmen

- ein einheitlicher Rechtsrahmen für den gesamten EU-Binnenmarkt statt eines Flickenteppichs nationaler Regelungen

Hersteller müssen unter anderem sicherstellen, dass:

- ihre Produkte grundlegende Cybersicherheitsanforderungen erfüllen

- Risiken über den gesamten Produktlebenszyklus betrachtet werden

- Sicherheitsupdates bereitgestellt werden

- aktiv ausgenutzte Sicherheitslücken gemeldet und behoben werden

Wichtig: Der CRA regelt nicht den Betrieb von IT- und OT-Infrastrukturen – dafür greifen andere Regelungen wie z. B. die NIS2-Richtlinie. Der Fokus des CRA liegt klar auf den Produkten selbst.

Wer ist vom Cyber Resilience Act betroffen?

Der CRA konkretisiert die Anforderungen an Herstellerinnen und Hersteller von Produkten mit digitalen Elementen, die auf dem EU-Binnenmarkt in Verkehr gebracht werden. Das bedeutet, im Umkehrschluss sind auch Hersteller außerhalb der EU betroffen, die ihre Produkte auf dem EU-Binnenmarkt in Verkehr bringen möchten. Dazu gehören zum Beispiel:

- Maschinen, Anlagen und Embedded-Systeme mit Konnektivität

- Steuerungen, Gateways, Sensorik und vernetzte Komponenten

- Softwareprodukte, Firmware, Apps und Cloud-Dienste (Funktionalität des Produktes notwendig), die Teil eines Produktes sind

- IoT-Plattformen und digitale Services, die zur Funktion eines Produkts erforderlich sind

Neben Herstellern adressiert der CRA auch:

- Importeure: Sie müssen sicherstellen, dass nur konforme Produkte auf den EU-Markt gelangen.

- Händler: Sie tragen Verantwortung in der weiteren Lieferkette und dürfen keine Produkte vertreiben, die offenkundig nicht CRA-konform sind.

Der CRA wird zudem Teil der CE-Kennzeichnung. Wie bei anderen Produktverordnungen (Maschinen, Funkanlagenrichtlinie / RED) erfolgt die Konformitätserklärung als EU-Konformitätserklärung für jedes einzeln in Verkehr gebrachte, CE-gekennzeichnete Produkt. Das heißt, Verstöße gegen den CRA können mit Bußgeldern oder sogar Verboten geahndet werden.

Wann muss ich handeln?

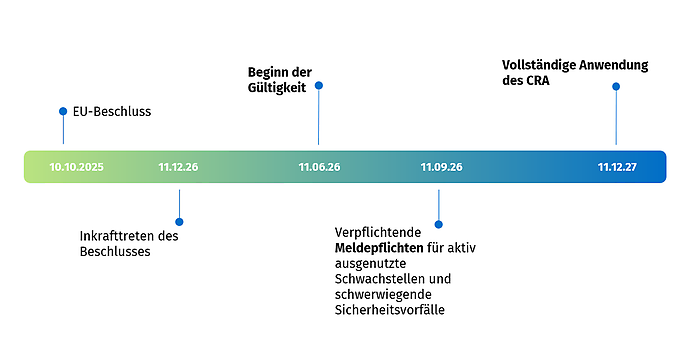

Der CRA trat am 11. Dezember 2024 in Kraft. Für Hersteller sind zwei Zeitpunkte entscheidend:

11. September 2026

Ab diesem Datum gelten die Meldepflichten aus Artikel 14 bereits. Das betrifft aktiv ausgenutzte Schwachstellen in Produkten mit digitalen Elementen, die in den Anwendungsbereich des CRA fallen – einschließlich bereits bestehender Produkte am Markt.

11. Dezember 2027

Ab diesem Stichtag ist der CRA voll anzuwenden. Alle neuen Produkte mit digitalen Elementen, die ab diesem Zeitpunkt in Verkehr gebracht werden, müssen den Vorgaben des CRA entsprechen.

Das bedeutet, dass bereits in 6 Monaten die Meldepflicht greift. Es besteht also akuter Handlungsbedarf insbesondere im Umfeld komplexer vernetzter Systeme und IoT-Lösungen. Von unseren Kunden hören wir bereits heute, dass die ersten Audits oder Kundenanfragen auf dem Tisch liegen.

Der CRA betrifft viele Bereich in einem Unternehmen

Der CRA betrifft nicht nur ein Projekt oder nur eine Abteilung, sondern das gesamte Unternehmen. Die wichtigsten Bereiche und Themen, die betrachtet werden müssen, sind:

- Organisation & Prozesse

- definierte Rollen und Verantwortlichkeiten (Product Security Officer)

- geregelte Meldewege für Sicherheitsvorfälle und Schwachstellen

- Dokumentation, die sowohl Entwicklung als auch Konformität unterstützt

- Produktentwicklung & Architektur

- Bedrohungsanalysen und Risikobewertungen für Produkte

- „Security by Design“ und „Security by Default“ in Entwicklung und Architektur

- Umgang mit Open-Source-Komponenten und Third-Party-Software

- Secure Development Lifecycle (DevSecOps)

- Integration von Security-Tests (SAST/DAST, Dependency Scans, SBOM) in die CI/CD-Pipeline

- klare Prozesse für Schwachstellenmanagement und Patch-Entwicklung

- Betrieb und Support

- Festlegung von Support- und Updatezeiträumen

- strukturierter Umgang mit Legacy-Produkten, die weiterhin im Feld sind

Zusammen mit adesso die Herausforderungen des CRA meistern

Durch unsere Expertise aus unzähligen Projekten, durch die Entwicklung und den Betrieb moderner IoT-Plattformen und unsere eigene Produktentwicklung der Smart Product Plattform haben wir den adesso Secure Software Development Life Cycle Prozess für Smart Products entwickelt. Dabei unterstützt adesso Herstellerinnen und Hersteller entlang des gesamten Weges zur CRA-Konformität – von der ersten Standortbestimmung bis zum laufenden, sicheren Betrieb.

1. GAP-Analyse

- Analyse Ihrer Produkte mit digitalen Elementen und ihrer Architektur

- Bewertung bestehender Prozesse in Entwicklung, Betrieb und Support

- Abgleich mit den Anforderungen des CRA und relevanten Normen (z. B. IEC 62443, ISO 27001)

- Klarer Überblick: Wo stehen Sie heute, wo bestehen Lücken, wo ist bereits vieles vorhanden?

2. Maßnahmen planen

- Priorisierung der Handlungsfelder unter Berücksichtigung von Produktstrategie und Roadmap

- Definition eines pragmatischen Umsetzungsplans – vom MVP bis zur skalierbaren Lösung

- Abstimmung mit Stakeholdern aus Entwicklung, IT, OT, Recht und Management

3. Maßnahmen umsetzen

- Etablierung eines Secure Development Lifecycle für Ihre Hard- und Softwareprodukte

- Anpassung von Architektur, Toolchain und Prozessen (z. B. SBOM, Vulnerability Management, Reporting)

- Implementierung von Security-Mechanismen in Embedded Systemen, Cloud-Backends und IoT-Plattformen

- Dabei bringen wir unsere Erfahrung aus Software-Engineering, IoT- und Plattformprojekten ein – von der Edge bis in die Cloud.

4. Kontinuierliche Umsetzung & CRA-konformer Betrieb

- Aufbau eines strukturierten Vulnerability- und Patch-Managements

- Begleitung bei der Vorbereitung auf Audits und bei der CE-Konformitätsbewertung

- Laufende Weiterentwicklung von Prozessen und Lösungen, wenn sich Bedrohungslage oder regulatorische Vorgaben ändern

Wenn Sie mehr erfahren möchten, sprechen Sie uns gerne an.

Entwicklung smarter Produkte

Die Verknüpfung von Mensch, Maschine und IoT

Smart Connected Products sind mehr als nur Produkte – sie sind das Versprechen für eine smarte und vernetzte Zukunft. Lassen Sie uns diesen Weg gemeinsam gehen.